Copying

the DNS database from one server to another is accomplished through a

process known as a zone transfer. Zone transfers are required for any

non-Active Directory-integrated zone that has more than one name server

responsible for the contents of that zone. The mechanism for zone

transfers varies, however, depending on the version of DNS. Zone

transfers are always pulled by the secondary servers from the primary

servers.

| ||||||||||||||||||||||||||||||||||||

1.

|

Launch Server Manager on the DNS server with the primary zone.

| |||||||||||||||||||||||||||||||||||

2.

|

Expand the Roles, DNS Server, DNS nodes, and then select the server name.

| |||||||||||||||||||||||||||||||||||

3.

|

Select the Forward Lookup Zones node.

| |||||||||||||||||||||||||||||||||||

4.

|

Right-click the name of the zone and choose Properties.

| |||||||||||||||||||||||||||||||||||

5.

|

Choose the Zone Transfers tab.

| |||||||||||||||||||||||||||||||||||

6.

|

Check Allow Zone Transfers and select Only to the Following Servers.

| |||||||||||||||||||||||||||||||||||

7.

|

Click

Edit, type in the IP address of the server that will receive the

update, and press Enter. The server will be validated, as shown in Figure 1.

Because the server is not yet an authoritative server for the zone, the

error message “The server with this IP address is not authoritative for

the required zone” appears. This will be done in the next section. The

error can be safely ignored. Click OK to save.

Figure 1. Setting up zone transfer servers.

| |||||||||||||||||||||||||||||||||||

8.

| ||||||||||||||||||||||||||||||||||||

9.

|

Click OK to save the changes.

| |||||||||||||||||||||||||||||||||||

1.

|

Launch Server Manager.

| |||||||||||||||||||||||||||||||||||

2.

|

Expand the Roles, DNS Server, DNS nodes, and then select the server name.

| |||||||||||||||||||||||||||||||||||

3.

|

Select the Forward Lookup Zones node.

| |||||||||||||||||||||||||||||||||||

4.

|

Select Action, New Zone.

| |||||||||||||||||||||||||||||||||||

5.

|

Click Next on the Welcome page.

| |||||||||||||||||||||||||||||||||||

6.

|

Select

Secondary Zone from the list of zone types. Secondary zones cannot be

AD-integrated and the options will be grayed out. Click Next to

continue.

| |||||||||||||||||||||||||||||||||||

7.

|

Type in the name of the zone that will be created (this should match the primary zone name), and click Next to continue.

| |||||||||||||||||||||||||||||||||||

8.

|

Type

in the IP address of the server or servers from which the zone records

will be transferred. Press Enter for each server entered, and they will

be validated. Click Next to continue.

| |||||||||||||||||||||||||||||||||||

9.

|

Showing posts with label Windows. Show all posts

Showing posts with label Windows. Show all posts

16 Jan 2012

Windows Server 2008 : Domain Name System and IPv6 - Performing Zone Transfers

23 Jun 2010

Remove dead dc in 2003 AD

Remove Server Đã Chết

ntdsutil metadata cleanup connections connect to server servername.domainname quit select operation target list domains select domain 0 list sites select site 0 list servers in site select server 0 quit remove selected server quit --> quit --> exit

Để ta có thể làm bài lab này mình xin giới thiệu sơ lược về các phần trước để cho các bạn có thể hiểu rõ hơn.

Giả sử ta có 1 domain gồm 2 DC,1 là master DC và 1 addition DC (xem lại phần 2). Sau khi master DC (server 1) bị chết và ta đã biến addition DC (server 2) thành Master để thay thế master DC đã chết (xem lại phần 3). Tuy nhiên vấn đề vẫn còn để cho chúng ta giải quyết, chính là xác của server 1 ( đã chết) vẫn còn nằm trong hệ thống domain chúng ta, làm cho hệ thống chúng ta sẽ bị chậm đi. Do vậy yêu cầu mới lại được đặt ra ,làm sao ta có thể xóa xạch các vết tích về server đã chết để ta có thể tối ưu được tốc độ hệ thống. Do đó ta phải đi dọn xác nó

Yêu cầu: đã làm các bước ờ phần 1 và phần 3

-------------------------------------------------------------------------------

Bài lab này gồm các bước:

bước 1: Giả sử server 1 chết hẳn

bước 2: từ server 2 thực hiện theo phần 3. sau đó ra CMD ta đánh tiếp các lệnh để gở bỏ xác domain đã chết.

-------------------------------------------------------------------------------

khi thực hiện bài lab này mình làm trên các máy 1,2 của trường nên các máy có kí hiệu như sau:

- domain: nhatnghe.com

- pc1: server 1

- pc2: server 2

----------------------------------------------------------------------------------- Thực hiện

1\ shut down pc1 (server 1) ,sau đó thực hiện seizing 5 chức năng master cho server 2 như phần 3

2\ Từ server 2 ----> ra CMD

Đánh ---ntdsutil---  Tiếp theo đánh ---metadata cleanup---  Sau đó đánh ---connections---  Tại dòng nhắc server connections đánh lệnh ---connect to server Pc02.nhatnghe.com--- (tên đầy đủ của server 2)  Tiếp theo ta đánh lệnh ---quit---  Đánh tiếp lệnh ---select operation target---  Đánh lệnh ---list domain---

Các bạn để ý dòng found 1 domain(s) chỉ có 1 domain nhatnghe thôi, nên ở đây ta sẽ chọn số 0, tương ứng với domain ta có là nhatnghe (trường hợp nếu bạn có nhiều domain thì cũng sẽ được liệt kê ở đây)

Do đó ta đánh tiếp lệnh ---select domain 0---

Ta đánh tiếp lệnh ---list sites---

Các bạn nhìn tại dòng found 1 site(s). Mặc định ta có 1 site tương ứng với số 0.

Nên ta đánh tiếp ---select site 0---

Tiếp theo ta sử dụng lệnh ---list server in site---

Bạn nhìn tại dòng found 2 server(S) gồm có pc1 (server 1 đã chết,tương ứng với số 0) và pc 2 (server 2 còn sống,tương ứng với số 1).

Do ta muốn remove server 1 đã chết nên ta sẽ đánh tiếp lệnh ---select server 0---

Tiếp theo ta đánh lệnh ---quit---

Tại đây ta đánh lệnh ---remove selected server--- (xóa gở bò server 1 mà ta đã chọn ở dòng trên). Nó sẽ xuất hiện lên 1 bảng thông báo hỏi mình có remove không ... ta chọn YES và đợi khoảng 30 giây để nó remove server 1

Sau đó ta đánh các lệnh quit ----> quit----> exit để thoát khỏi CMD

Tiếp theo bạn bỏ dĩa cài win2k3 vào cài thêm bộ support tool

- Sau khi cài xong bộ support tool, ta vào start ---> run ---> mmc .

- vào menu file ----> add remove snap in ---> chọn công cụ có tên là ADSI edit ---> mở ADSI edit chuột phải chọn dòng connect to....

Tại dòng select a well known naming context: ta chọn domain

Sau đó ta connect thêm 1 lần nữa .... Nhưng kỳ này ta chọn Configuration.

Sau đó tại màn hình ADSI edit ta vào theo hướng dẫn trong hình : Domain [pc02.nhatnghe.com] --->DC=nhatnghe,DC=com ----> OU=domain controler . Nhìn sang bên tay phải nếu bạn còn thấy vết tích gì của server 1 (CN=Pc01..) thì xóa nó đi , như ở đây nó đã được xóa rồi

Tiếp theo ta xuống configuration [PC02.nhatnghe.com] ----> CN=configuration,DC=nhatnghe,DC=com ----> CN=sites ---> CN= default-first-site-name ----> CN=server . Nhìn sang bên tay phải nếu còn vết tích của server 1 (CN=Pc01 ...) thì ta xóa nó đi.

Đến đây coi như bạn đã hoàn thành remove server 1 đã chết

(nhatnghe.com) |

Recover DC Domain password

Mất password Admin Domain ư !!!. Điều đáng tiếc này có thể xảy ra khi Admin tiến hành thay đổi password mới theo định kỳ nhằm tăng cường hơn nữa an toàn cho hệ thống, nhưng đáng tiếc ví một lý do nào đó, họ đã quên password mới của mình. Và kết quả là họ không còn log-on vào Domain Controller của mình được nữa, và họ cũng không tạo bất cứ một backup admin account nào dự phòng cho việc quên password này...

Một vài thủ thuật và công cụ đã được công bố giúp reset lại Domain Admin Password trên Windows 2000 Server đã không còn bất ký tác dụng nào trên Windows 2003 Server. Lý do, Microsoft đã áp dụng tăng cường mọi mặt các tính năng bảo mật trên Windows 2003 Server, và những thủ thuật nà đã trở nên vô tác dụng.

Sau đây là cách thức thiết lập lại Domin AdminPassword account. Và trước khi các bạn tiến hành nó, hãy chú ý kỹ tất cả các yêu cầu bắt buộc dưới đây :

Khuyến cáo: Tài liệu hướng dẫn này chỉ để giúp Admin khắc phục sự cố do chính mình gây ra. Tài liệu không phục vụ cho bất kỳ ý đồ bất minh nào để thực hiện xâm nhập vào hệ thống !

Các yêu cầu bắt buộc :

Bạn cần đáp ứng các yêu cầu sau:

1/ Truy cập cục bộ-Local access vào máy chủ Domain Controller (DC).

2/ Có được Local Administrator password (đây chính là Active Directory Restore mode password bạn xác lập trong quá trình tiến hành nâng một Server 2003 lên thành Domain Controller 2003, password này hoàn toàn khác với password điều khiển hoạt động của máy chủ DC và Domain- password mà bạn đã quên).

3/ Có 2 công cụ được cung cấp bởi Microsoft trong bộ Resource Kit: SRVANY và INSTSRV. Download ở đây

Tất cả các bước tiến hành này đều thực hiện trên một domain với một máy chủ Domain Controller 2003. Nếu domain của bạn có nhiều DCs, có thể chọn bất kỳ Domain Controller nào để thực hiện.

Tiến hành:

1. Khởi động lại DC Windows 2003 trong chế độ Directory Restory Service Mode.

Khởi động lại máy,tại thời điểm startup, nhấn F8và chọn Directory Restore Service Mode. Khi vào chế độ này hoạt động của Active Directory sẽ bị disable.

Khi màn hình login xuất hiện, log on vào với tài khoản Local Administrator. Và bạn đã có toàn quyền truy cập Local Computer này nhưng không thể can thiệp vào bất cứ vấn đề gì thuộc Active Directory.

2 Tiến hành cài đặt SRVANY.

Tiện ích này vận hành Windows NT Service. Và điều thú vị ở đây là chương trình sẽ có các đặc quyền hệ thống- SYSTEM privileges. Và điều này là cần thiết để có thể reset Domain Admin password. Bạn sẽ thực hiện cấu hình SRVANY để khởi hoạt command prompt (sẽ giúp bạn chay các lệnh net user).

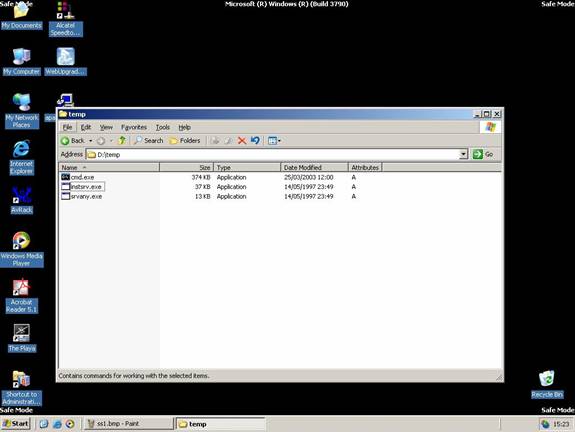

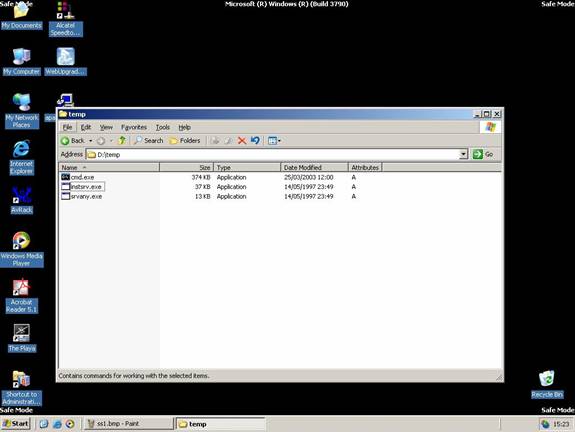

Copy SRVANY và INSTSRV vào một folder tạm thời, ví dụ d:temp. Cũng Copy cmd.exe vào folder này (cmd.exe chình là command prompt, thường nằm ở %WINDIR%System32, ví dụ như : C:WindowsSystem32).

Click vào cmd.exe để khởi hoạt command prompt, gõ lệnh Cd D:temp nhấn Enter , Gõ tiếp lệnh instsrv PassRecovery "d:tempsrvany.exe" nhấn Enter

Cấu hình SRVANY.

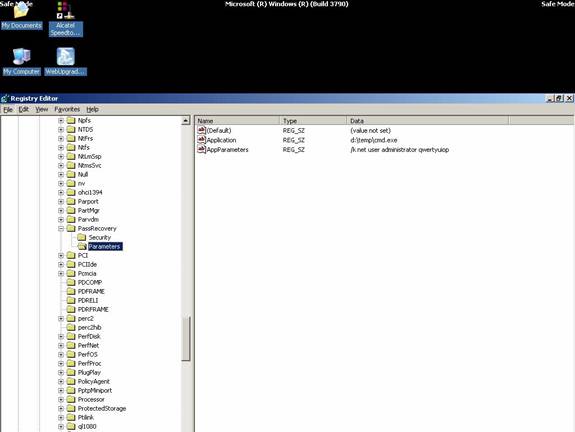

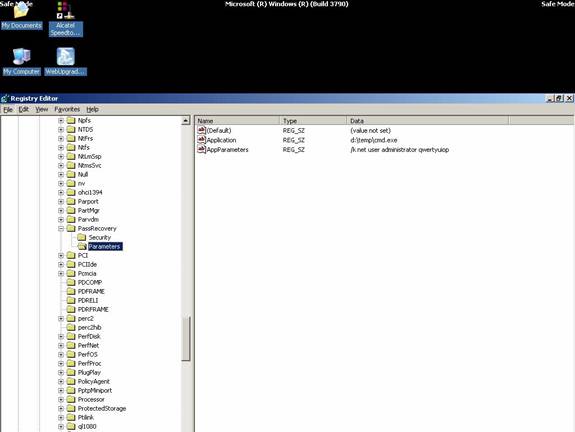

Tại Run gõ lệnh regedit, mở Registry Editor và tìm đến Key

HKEY_LOCAL_MACHINESystemCurrentControlSetServicesP assRecovery

Right-click vào key PassRecovery và tạo một Key con Parameters và add vào 2 values mới như sau:

name: Application

type: REG_SZ (string)

value: d:tempcmd.exe

name: AppParameters

type: REG_SZ (string)

value: /k net user administrator new_password

Cẩn thận: 'net user username password' chính là command line để xác lập một new password. Thay thế new_password với password thực sự mà bạn muốn đặt mới. Ghi nhớ rằng một số chính sách của domain- domain policies, có thể yêu cầu bạn phải đặt password phức hợp( complex passwords), do vậy bạn phải đặt password phức hơp thường gồm có chữ Hoa, thường, Số và các ký tự đặc biệt, ví dụ : p@ssW0rd!#$

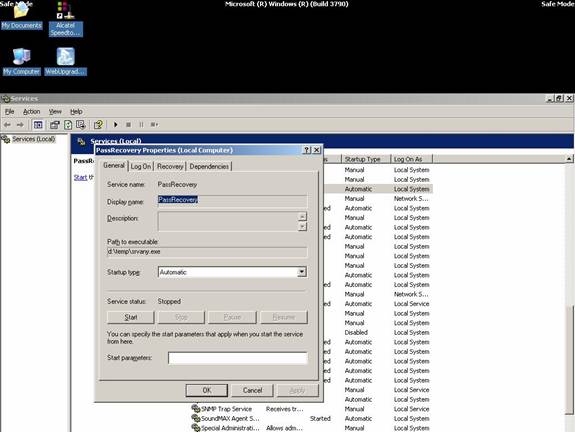

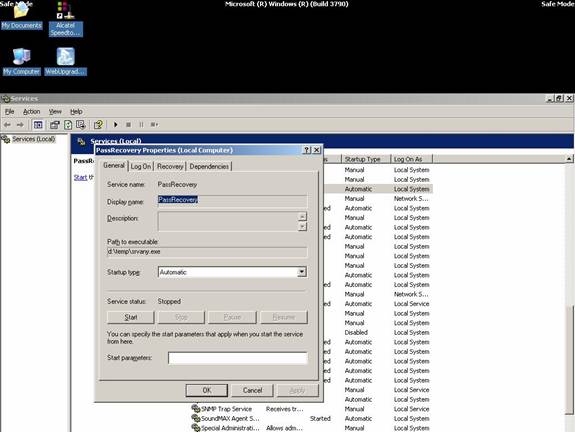

Tiếp theo tại Run, gõ lệnh Services.msc hoặc vào Control PanelAdministrative ToolsServices sẽ mở bảng điều khiển các dịch vụ vận hành trên hệ thống. Tìm đến Service có tên PassRecovery, right-click chọn property tab. Kiểm tra start mode phải là Automatic.

Mở Log On tab và check vào lựa chọn Allow service to interact with desktop. Tại thời điểm này bạn có thể restart Windows, và SRVANY se chạy lệnh netuser command để tiến hành reset lại domain admin password.

3 Khởi động lại Windows ở chế độ thường -normal mode

Chờ khi màn hình login xuất hiện. bạn sẽ không nhận thấy command prompt xuất hiện khi thực hiện lệnh net user command. Nhưng đừng lo lắng, command vẫn được thực thi bên trong hệ thống -background.

Log on với tài khoản Administrator, password bạn vừa xác lập mới ở trên. Hệ thống sẽ ban đầy đủ quyền truy cập cho bạn. Nếu không quay lại bước 2 và đảm bảo rằng bạn không quên password mới đã xác lập hoặc xác lập sai các values khác.

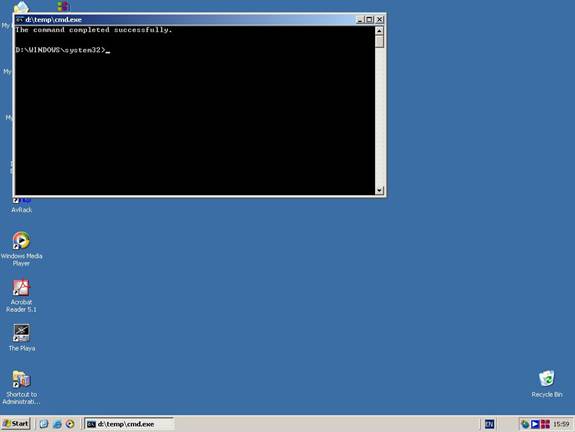

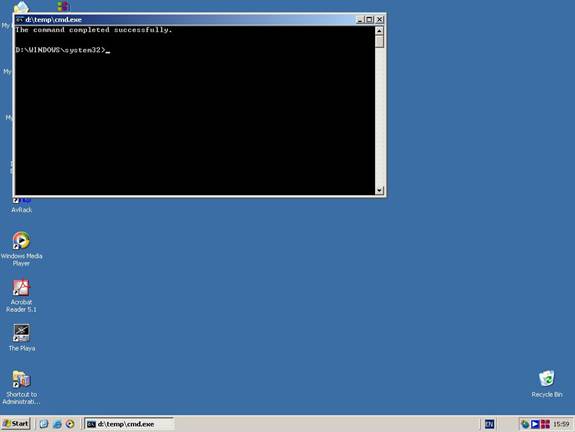

Khi desktop xuất hiện, bạn sẽ thấy command prompt. Command prompt được khởi động bởi SRVANY.

Đến đây đã đạt được mục đích, tiến hành gỡ bỏ SRVANY:

Thực hiện các lệnh:

net stop PassRecovery

sc delete PassRecovery

Xóa tiếp folder d:temp đã tạo. Finished !

(Tham khảo QTM)

Một vài thủ thuật và công cụ đã được công bố giúp reset lại Domain Admin Password trên Windows 2000 Server đã không còn bất ký tác dụng nào trên Windows 2003 Server. Lý do, Microsoft đã áp dụng tăng cường mọi mặt các tính năng bảo mật trên Windows 2003 Server, và những thủ thuật nà đã trở nên vô tác dụng.

Sau đây là cách thức thiết lập lại Domin AdminPassword account. Và trước khi các bạn tiến hành nó, hãy chú ý kỹ tất cả các yêu cầu bắt buộc dưới đây :

Khuyến cáo: Tài liệu hướng dẫn này chỉ để giúp Admin khắc phục sự cố do chính mình gây ra. Tài liệu không phục vụ cho bất kỳ ý đồ bất minh nào để thực hiện xâm nhập vào hệ thống !

Các yêu cầu bắt buộc :

Bạn cần đáp ứng các yêu cầu sau:

1/ Truy cập cục bộ-Local access vào máy chủ Domain Controller (DC).

2/ Có được Local Administrator password (đây chính là Active Directory Restore mode password bạn xác lập trong quá trình tiến hành nâng một Server 2003 lên thành Domain Controller 2003, password này hoàn toàn khác với password điều khiển hoạt động của máy chủ DC và Domain- password mà bạn đã quên).

3/ Có 2 công cụ được cung cấp bởi Microsoft trong bộ Resource Kit: SRVANY và INSTSRV. Download ở đây

http://www.microsoft.com/downloads/details.aspx?FamilyID=9d467a69-57ff-4ae7-96ee-b18c4790cffd&DisplayLang=en.

Tất cả các bước tiến hành này đều thực hiện trên một domain với một máy chủ Domain Controller 2003. Nếu domain của bạn có nhiều DCs, có thể chọn bất kỳ Domain Controller nào để thực hiện.

Tiến hành:

1. Khởi động lại DC Windows 2003 trong chế độ Directory Restory Service Mode.

Khởi động lại máy,tại thời điểm startup, nhấn F8và chọn Directory Restore Service Mode. Khi vào chế độ này hoạt động của Active Directory sẽ bị disable.

Khi màn hình login xuất hiện, log on vào với tài khoản Local Administrator. Và bạn đã có toàn quyền truy cập Local Computer này nhưng không thể can thiệp vào bất cứ vấn đề gì thuộc Active Directory.

2 Tiến hành cài đặt SRVANY.

Tiện ích này vận hành Windows NT Service. Và điều thú vị ở đây là chương trình sẽ có các đặc quyền hệ thống- SYSTEM privileges. Và điều này là cần thiết để có thể reset Domain Admin password. Bạn sẽ thực hiện cấu hình SRVANY để khởi hoạt command prompt (sẽ giúp bạn chay các lệnh net user).

Copy SRVANY và INSTSRV vào một folder tạm thời, ví dụ d:temp. Cũng Copy cmd.exe vào folder này (cmd.exe chình là command prompt, thường nằm ở %WINDIR%System32, ví dụ như : C:WindowsSystem32).

Click vào cmd.exe để khởi hoạt command prompt, gõ lệnh Cd D:temp nhấn Enter , Gõ tiếp lệnh instsrv PassRecovery "d:tempsrvany.exe" nhấn Enter

Cấu hình SRVANY.

Tại Run gõ lệnh regedit, mở Registry Editor và tìm đến Key

HKEY_LOCAL_MACHINESystemCurrentControlSetServicesP assRecovery

Right-click vào key PassRecovery và tạo một Key con Parameters và add vào 2 values mới như sau:

name: Application

type: REG_SZ (string)

value: d:tempcmd.exe

name: AppParameters

type: REG_SZ (string)

value: /k net user administrator new_password

Cẩn thận: 'net user username password' chính là command line để xác lập một new password. Thay thế new_password với password thực sự mà bạn muốn đặt mới. Ghi nhớ rằng một số chính sách của domain- domain policies, có thể yêu cầu bạn phải đặt password phức hợp( complex passwords), do vậy bạn phải đặt password phức hơp thường gồm có chữ Hoa, thường, Số và các ký tự đặc biệt, ví dụ : p@ssW0rd!#$

Tiếp theo tại Run, gõ lệnh Services.msc hoặc vào Control PanelAdministrative ToolsServices sẽ mở bảng điều khiển các dịch vụ vận hành trên hệ thống. Tìm đến Service có tên PassRecovery, right-click chọn property tab. Kiểm tra start mode phải là Automatic.

Mở Log On tab và check vào lựa chọn Allow service to interact with desktop. Tại thời điểm này bạn có thể restart Windows, và SRVANY se chạy lệnh netuser command để tiến hành reset lại domain admin password.

3 Khởi động lại Windows ở chế độ thường -normal mode

Chờ khi màn hình login xuất hiện. bạn sẽ không nhận thấy command prompt xuất hiện khi thực hiện lệnh net user command. Nhưng đừng lo lắng, command vẫn được thực thi bên trong hệ thống -background.

Log on với tài khoản Administrator, password bạn vừa xác lập mới ở trên. Hệ thống sẽ ban đầy đủ quyền truy cập cho bạn. Nếu không quay lại bước 2 và đảm bảo rằng bạn không quên password mới đã xác lập hoặc xác lập sai các values khác.

Khi desktop xuất hiện, bạn sẽ thấy command prompt. Command prompt được khởi động bởi SRVANY.

Đến đây đã đạt được mục đích, tiến hành gỡ bỏ SRVANY:

Thực hiện các lệnh:

net stop PassRecovery

sc delete PassRecovery

Xóa tiếp folder d:temp đã tạo. Finished !

(Tham khảo QTM)

30 Sept 2009

How to Enable Remote Desktop Remotely

1. Run Regedit

2. Select File | Connect Network Registry

3. Enter the name of the remote computer and select Check Names

4. Go to hklm\system\currentcontrolset\control\terminal server\FdenyTSConnection=1

5. Change the FdenyTSConnection to 0

Now you should be able to connect to the remote computer using Remote Desktop.

2. Select File | Connect Network Registry

3. Enter the name of the remote computer and select Check Names

4. Go to hklm\system\currentcontrolset\control\terminal server\FdenyTSConnection=1

5. Change the FdenyTSConnection to 0

Now you should be able to connect to the remote computer using Remote Desktop.

7 Sept 2009

MSTSC and RDP

MSTSC is RDP actually ;-)

What is the difference between MSTSC and RDP?

No difference if target is XP or Vista

If you append /console in RRP client, that's the same as MSTSC /console

..and difference if targeting Win2003, /console connects you with the interactive session of that server, while without /console you will get a separate session.

Syntax

MSTSC option

MSTSC /Edit"ConnectionFile"

MSTSC /migrate

Options

ConnectionFile: the name of an RDP file for connection

/v: The remote computer to connect to

/console Connect to the console of a server (NT/XP)

/Admin Connect to a session for administering the server(Vista/2008)

/f Start in Full Screen mode

/w:width Width of the RDP screen

/h:height Height of the RDP screen

/span Match the Remote Desktop width and height with the local virtual

desktop, spanning across multiple monitors if necessary.(Vista/2008)

/public Run Remote Desktop in public mode. (Vista/2008)

In public mode, passwords and bitmaps are not cached.

/edit Open the RDP file for editing.

/migrate Convert a legacy Client connection file into an .RDP file

The /console option only works when connecting to an Windows XP Professional or Windows Server 2003 computer. When connected to a remote desktop, the key combination Ctrl-Alt-END will send Ctrl-Alt-Del to the remote client.

Examples:

MSTSC /v:MyServer /f /console

MSTSC /v:127.0.0.1 /w:1024 /h:768

MSTSC /v:MyServer /w:800 /h:600

MSTSC /edit filename.rdp

No difference if target is XP or Vista

If you append /console in RRP client, that's the same as MSTSC /console

..and difference if targeting Win2003, /console connects you with the interactive session of that server, while without /console you will get a separate session.

Syntax

MSTSC option

MSTSC /Edit"ConnectionFile"

MSTSC /migrate

Options

ConnectionFile: the name of an RDP file for connection

/v:

/console Connect to the console of a server (NT/XP)

/Admin Connect to a session for administering the server(Vista/2008)

/f Start in Full Screen mode

/w:width Width of the RDP screen

/h:height Height of the RDP screen

/span Match the Remote Desktop width and height with the local virtual

desktop, spanning across multiple monitors if necessary.(Vista/2008)

/public Run Remote Desktop in public mode. (Vista/2008)

In public mode, passwords and bitmaps are not cached.

/edit Open the RDP file for editing.

/migrate Convert a legacy Client connection file into an .RDP file

The /console option only works when connecting to an Windows XP Professional or Windows Server 2003 computer. When connected to a remote desktop, the key combination Ctrl-Alt-END will send Ctrl-Alt-Del to the remote client.

Examples:

MSTSC /v:MyServer /f /console

MSTSC /v:127.0.0.1 /w:1024 /h:768

MSTSC /v:MyServer /w:800 /h:600

MSTSC /edit filename.rdp

FSMO Roles

FSMO roles

1. Schema Master

2. Domain naming master

3. Infrastructure Master

4. Relative ID (RID) Master

5. PDC Emulator

Transfer roles

Transferring the Schema Master

1. Register the Schmmgmt.dll library by pressing Start > RUN and typing:

regsvr32 schmmgmt.dll

2. Press OK. You should receive a success confirmation.

3. From the Run command open an MMC Console by typing MMC.

4. On the Console menu, press Add/Remove Snap-in.

5. Press Add. Select Active Directory Schema.

6. Press Add and press Close. Press OK.

7. If you are NOT logged onto the target domain controller, in the snap-in, right-click the Active Directory Schema icon in the Console Root and press Change Domain Controller.

8. Press Specify .... and type the name of the new role holder. Press OK.

9. Right-click right-click the Active Directory Schema icon again and press Operation Masters.

10. Press the Change button.

11. Press OK all the way out.

Domain Naming Master

1. Open the Active Directory Domains and Trusts snap-in from the Administrative Tools folder.

2. If you are NOT logged onto the target domain controller, in the snap-in, right-click the icon next to Active Directory Domains and Trusts and press Connect to Domain Controller.

3. Select the domain controller that will be the new role holder and press OK.

4. Right-click the Active Directory Domains and Trusts icon again and press Operation Masters.

5. Press the Change button.

6. Press OK to confirm the change.

7. Press OK all the way out.

Domain-Specific RID Master

PDC Emulator

Infrastructure Master

1. Open the Active Directory Users and Computers snap-in from the Administrative Tools folder.

2. If you are NOT logged onto the target domain controller, in the snap-in, right-click the icon next to Active Directory Users and Computers and press Connect to Domain Controller.

3. Select the domain controller that will be the new role holder, the target, and press OK.

4. Right-click the Active Directory Users and Computers icon again and press Operation Masters.

5. Select the appropriate tab for the role you wish to transfer and press the Change button.

6. Press OK to confirm the change.

7. Press OK all the way out.

1. Schema Master

2. Domain naming master

3. Infrastructure Master

4. Relative ID (RID) Master

5. PDC Emulator

Transfer roles

Transferring the Schema Master

1. Register the Schmmgmt.dll library by pressing Start > RUN and typing:

regsvr32 schmmgmt.dll

2. Press OK. You should receive a success confirmation.

3. From the Run command open an MMC Console by typing MMC.

4. On the Console menu, press Add/Remove Snap-in.

5. Press Add. Select Active Directory Schema.

6. Press Add and press Close. Press OK.

7. If you are NOT logged onto the target domain controller, in the snap-in, right-click the Active Directory Schema icon in the Console Root and press Change Domain Controller.

8. Press Specify .... and type the name of the new role holder. Press OK.

9. Right-click right-click the Active Directory Schema icon again and press Operation Masters.

10. Press the Change button.

11. Press OK all the way out.

Domain Naming Master

1. Open the Active Directory Domains and Trusts snap-in from the Administrative Tools folder.

2. If you are NOT logged onto the target domain controller, in the snap-in, right-click the icon next to Active Directory Domains and Trusts and press Connect to Domain Controller.

3. Select the domain controller that will be the new role holder and press OK.

4. Right-click the Active Directory Domains and Trusts icon again and press Operation Masters.

5. Press the Change button.

6. Press OK to confirm the change.

7. Press OK all the way out.

Domain-Specific RID Master

PDC Emulator

Infrastructure Master

1. Open the Active Directory Users and Computers snap-in from the Administrative Tools folder.

2. If you are NOT logged onto the target domain controller, in the snap-in, right-click the icon next to Active Directory Users and Computers and press Connect to Domain Controller.

3. Select the domain controller that will be the new role holder, the target, and press OK.

4. Right-click the Active Directory Users and Computers icon again and press Operation Masters.

5. Select the appropriate tab for the role you wish to transfer and press the Change button.

6. Press OK to confirm the change.

7. Press OK all the way out.

Subscribe to:

Comments (Atom)